La falla de Ethernet puede haber paralizado la nave espacial Orion • The Register

Una vulnerabilidad en una tecnología de red ampliamente utilizada en el espacio y los aviones podría, si se explota con éxito, tener efectos desastrosos en estos sistemas críticos, incluida la frustración de las misiones de la NASA, según los investigadores.

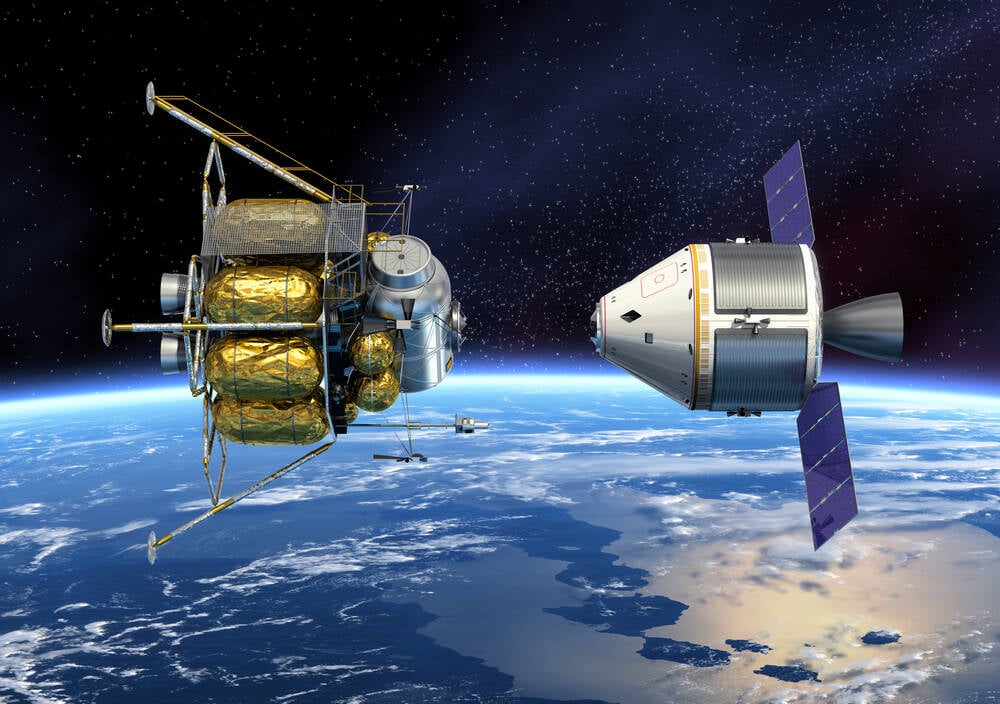

En un estudiando publicado hoy, investigadores de la Universidad de Michigan y la NASA detallaron el ataque, al que llamaron «PCspooF», utilizando componentes de hardware y software de la NASA para simular el Prueba de redirección de asteroides en el punto de la misión donde se suponía que la cápsula de Orión se acoplaría con una nave espacial robótica.

Alerta de spoiler: PCspooF hizo que Orion se desviara de su curso, perdiera el muelle por completo y flotara en el espacio (simulado).

La falla existe en una tecnología llamada ethernet activada por tiempo (TTE), que los autores del estudio describen como la «columna vertebral de la red» para naves espaciales, incluida la cápsula Orion de la NASA, su estación espacial Lunar Gateway y el lanzador Ariane 6 de la ESA. TTE también se utiliza en aeronaves y sistemas de generación de energía y es visto como un «competidor líder» para reemplazar el bus de red de área de controlador estándar y los protocolos de comunicación FlexRay, se nos dice.

TTE permite que el tráfico de red activado por el tiempo (TT) sea crítico en el tiempo (estos son dispositivos que envían mensajes programados estrictamente sincronizados de acuerdo con un plan predeterminado) para compartir los mismos conmutadores con el tráfico no crítico, como el Wi-Fi de pasajeros en los aviones.

Además, TTE es compatible con Ethernet estándar, que normalmente utilizan estos sistemas no críticos. TTE aísla el tráfico activado por tiempo del llamado tráfico de «mejor esfuerzo»: los sistemas no críticos enrutan sus mensajes alrededor del tráfico cronometrado más importante. Y este tipo de diseño, que combina dispositivos en una sola red, permite que los sistemas de misión crítica se ejecuten en hardware de red de bajo costo, evitando que los dos tipos de tráfico interfieran.

Rompiendo la barrera del aislamiento

PCspooF, según los investigadores, es el primer ataque que rompe este aislamiento.

A un nivel muy alto, el ataque funciona interrumpiendo el sistema de sincronización, llamado trama de control de protocolo (PCF). Estos son los mensajes que mantienen los dispositivos funcionando en un horario compartido y aseguran que se comuniquen rápidamente.

Los investigadores determinaron que los dispositivos no críticos y de mejor esfuerzo pueden inferir información privada sobre la parte de la red controlada por el tiempo. Luego, los dispositivos se pueden usar para crear mensajes de sincronización maliciosos.

Entonces, el dispositivo de mejor esfuerzo comprometido puede conducir interferencia electromagnética en el interruptor, induciéndolo a enviar mensajes de sincronización falsos a otros dispositivos TTE.

«Por lo general, ningún dispositivo que no sea un conmutador de red puede enviar este mensaje, por lo que para que el conmutador reenvíe nuestro mensaje malicioso, realizamos interferencias electromagnéticas a través de un cable Ethernet», dijo. explicado Andrew Loveless, estudiante de doctorado de la UM en ciencias de la computación y experto en la materia en el Centro Espacial Johnson de la NASA.

«Una vez que el ataque está en marcha, los dispositivos TTE comenzarán a perder la sincronización esporádicamente y se volverán a conectar repetidamente», dijo Loveless.

Un ataque exitoso puede causar que los dispositivos TTE pierdan la sincronización por hasta un segundo, fallando al reenviar «docenas» de mensajes activados por tiempo y provocando fallas en los sistemas críticos. «En el peor de los casos, PCspooF provoca estos resultados simultáneamente para todos los dispositivos TTE en la red», escribieron los investigadores.

Después de probar con éxito el ataque, los investigadores revelaron la vulnerabilidad a las organizaciones que utilizan TTE, incluidas la NASA, la ESA, Northrop Grumman Space Systems y Airbus Defence and Space. Con base en la investigación, la NASA también está reconsiderando cómo integra los experimentos y verifica el hardware comercial listo para usar. 🇧🇷